8 月 17 日消息,近年来勒索软件攻击愈发猖獗,黑客不断升级攻击手段以确保能够长驱直入受害者电脑。目前安全公司 Sophos 便报道有黑客组织 RansomHub 开发了一种“自带旧版驱动”的勒索木马,该勒索木马自带旧版硬件驱动,在运行后即会降级受害者设备驱动,从而让黑客趁虚而入,提高勒索软件攻击成功率。

参考报告获悉,黑客组织在今年 5 月利用相关工具对安全公司 Sophos 发动了一系列攻击,黑客首先利用一款名为 EDRKillShifter 的勒索木马试图停用 Sophos 的端点防护程序,但未能成功。

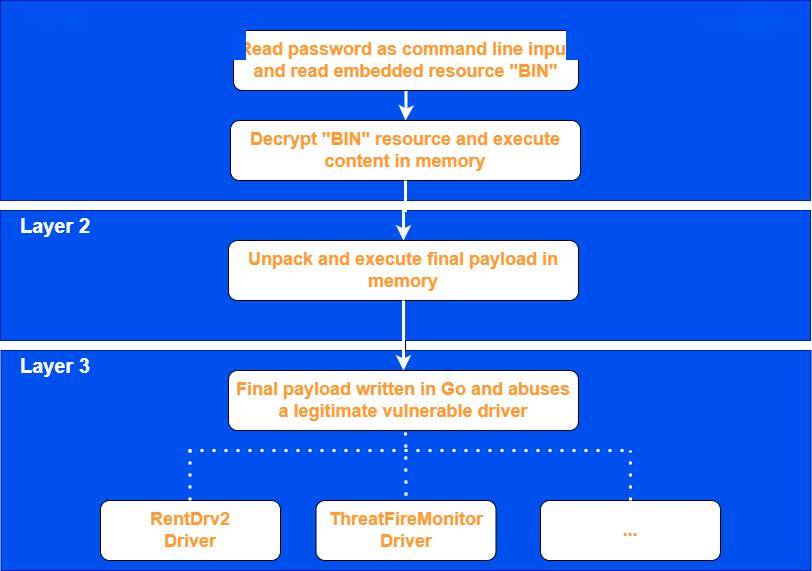

此后黑客便使用了一款自带旧版驱动的勒索木马进行“降级式”攻击(学名为“自带驱动程序攻击”,Bring Your Own Vulnerable Driver),具体来说,就是黑客将受害者设备上的驱动更换为存在漏洞的旧版驱动程序,再利用驱动漏洞提权后进行进一步操作。

黑客具体攻击方式如下:

黑客将勒索木马注入至受害者设备。 勒索木马启动后将解压安装 BIN 驱动文件 一旦驱动程序安装完成,黑客将利用驱动中已知的漏洞提权。 黑客获得权限后,便会尝试停用受害者设备上的杀软等服务,以便在没有干扰的情况下加密受害者的文件。安全公司表示,这种“自带旧版驱动式”勒索木马的攻击手法证明黑客组织在不断更新他们的工具和技术以绕过现有的防护措施,这提醒安全行业需要时刻保持警惕以应对不断变化的威胁。

京公网安备 11011402013531号

京公网安备 11011402013531号