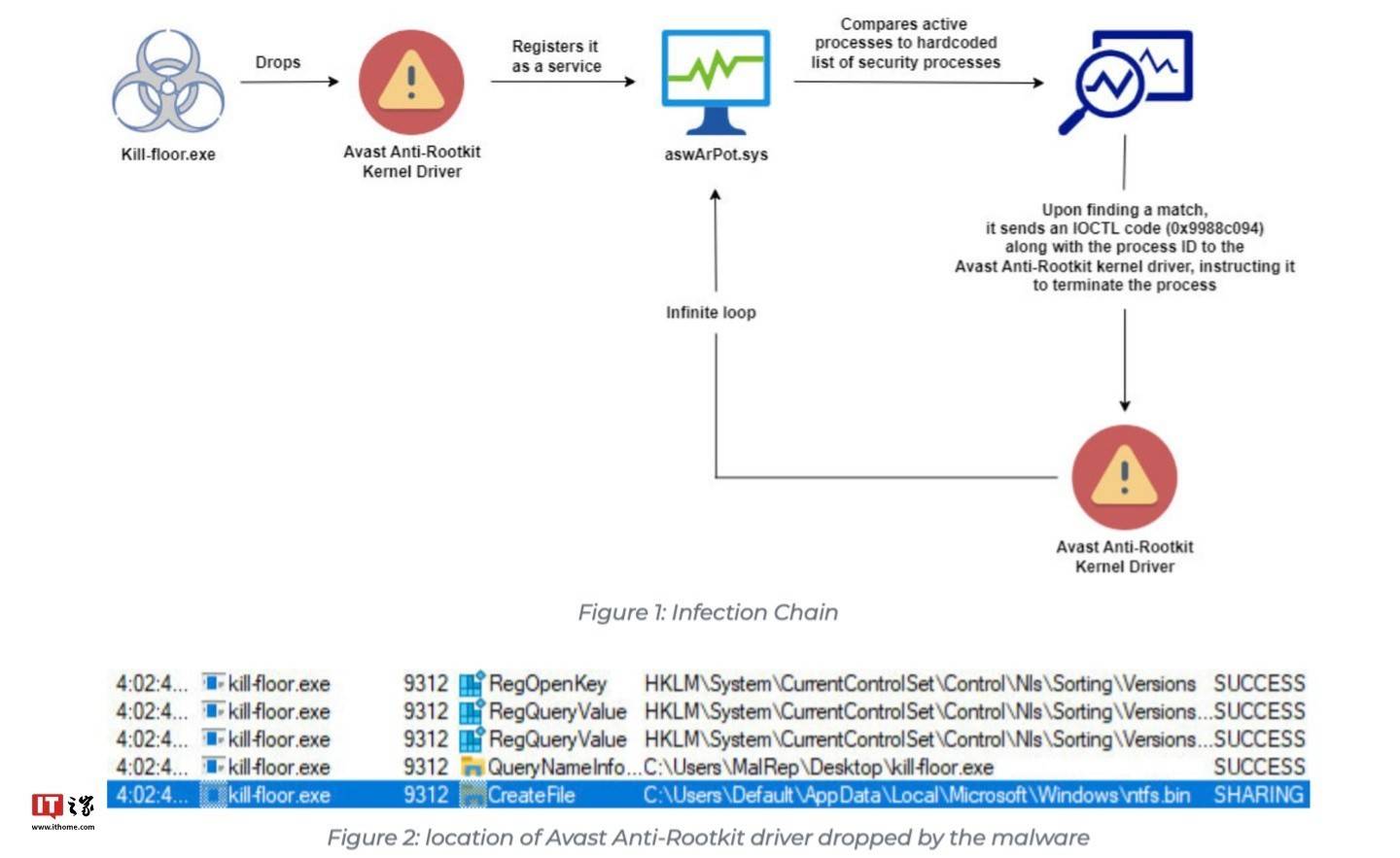

近日,安全公司披露了一起黑客攻击事件。黑客通过利用合法的安全软件组件 Avast 杀毒软件中的 Anti-Rootkit 驱动程序组件 aswArPot.sys 作为跳板,从而终止受害者设备中防火墙、EDR 端点安全防护进程,进而控制受害者设备。

黑客在受害者计算机上部署了 Avast 杀毒软件的 Anti-Rootkit 驱动程序组件 aswArPot.sys 后,又投放了一个合法的内核驱动程序,命名为 ntfs.bin。

随后,他们利用系统工具 sc.exe 创建名为 aswArPot.sys 的服务,并将 ntfs.bin 注册到系统中。然后,在其后方运行的恶意软件 kill-floor.exe 利用 DeviceIoControl API 和特定的 IOCTL 代码来扫描受害者计算机上的进程列表,并通过调用该 API 来终止受害者的防火墙和端点安全防护进程。

据安全公司表示,这种黑客攻击手法主要借助了合法的安全软件组件 Avast 杀毒软件,并因此能够绕过传统的安全防护措施。这给现有的安全防护带来了新的挑战。

为应对这一问题,建议用户加强设备防护能力。同时,应及时更新杀毒软件及其驱动程序以确保其正常运行和有效保护用户设备的安全。此外,在使用时要注意合法软件组件的来源和安全性,避免受到黑客攻击。

京公网安备 11011402013531号

京公网安备 11011402013531号