近日,安全公司Claroty发布了一份报告,揭露了一款广泛应用于物联网设备的云端管理平台Ovr存在的严重漏洞。据悉,黑客可以利用这些漏洞在物联网设备上远程执行恶意代码。根据CVSS风险评估,部分暴露的漏洞评分高达9.2分。

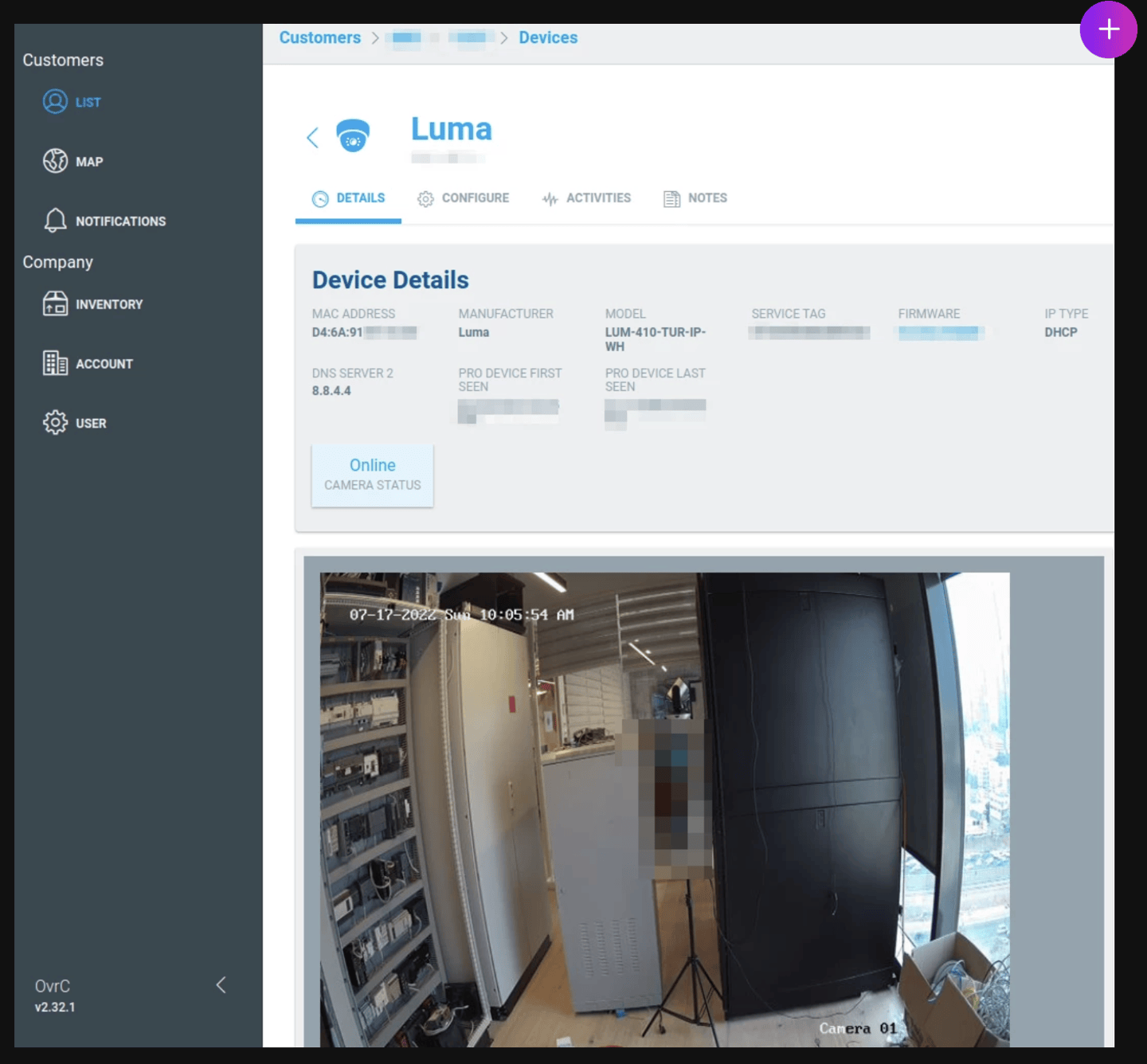

据了解,OvrC物联网平台提供远程配置管理和运行状态监控等服务。自动化公司SnapOne于2014年收购了该平台,并声称其拥有约920万台设备。如今,预计这一数字已经增长到1000万台。

然而,在Claroty发布的报告中提到的漏洞包括输入验证不足、不当的访问控制、敏感信息以明文传输、数据完整性验证不足、开放式重定向、硬编码密码以及绕过身份验证等问题。这些问题大多源于设备与云端接口的安全设计缺陷。黑客可以利用这些漏洞绕过防火墙和网络地址转换(NAT)等安全机制,在平台设备上运行恶意代码。

据研究人员指出,黑客可以先利用CVE-2023-28412漏洞获取所有受管设备的列表,然后通过CVE-2023-28649和CVE-2024-50381漏洞强制设备进入“未声明所有权”(Unclaim)状态。接着,黑客可以利用CVE-2023-31241漏洞将MAC地址与设备ID匹配,并通过设备ID重新声明设备所有权,最终实现远程执行代码。

虽然在Claroty发布报告后,大部分问题已经修复,在去年5月开始修复,并且截止到现在仍有一个漏洞需要解决。但总体来说,目前这个平台已经对所有的漏洞进行了修复。

京公网安备 11011402013531号

京公网安备 11011402013531号