11 月 12 日消息,安全公司 Trellix 发文,报告有黑客将勒索软件 Fickle Stealer 伪造成 GitHub 桌面端应用,通过钓鱼邮件、搜索引擎竞价排名广告等方式向外界投放,用户稍有不慎下载就会中招。

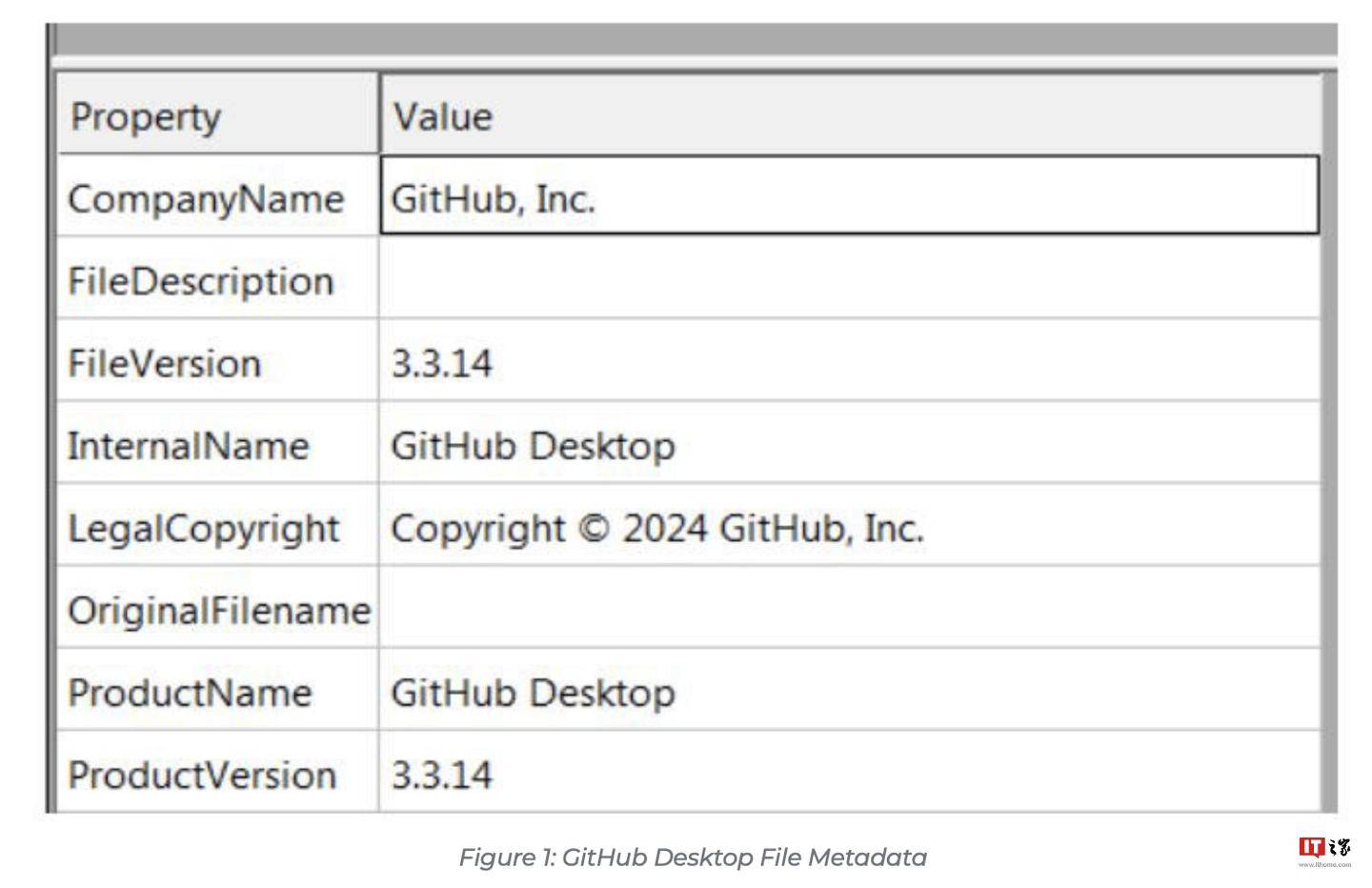

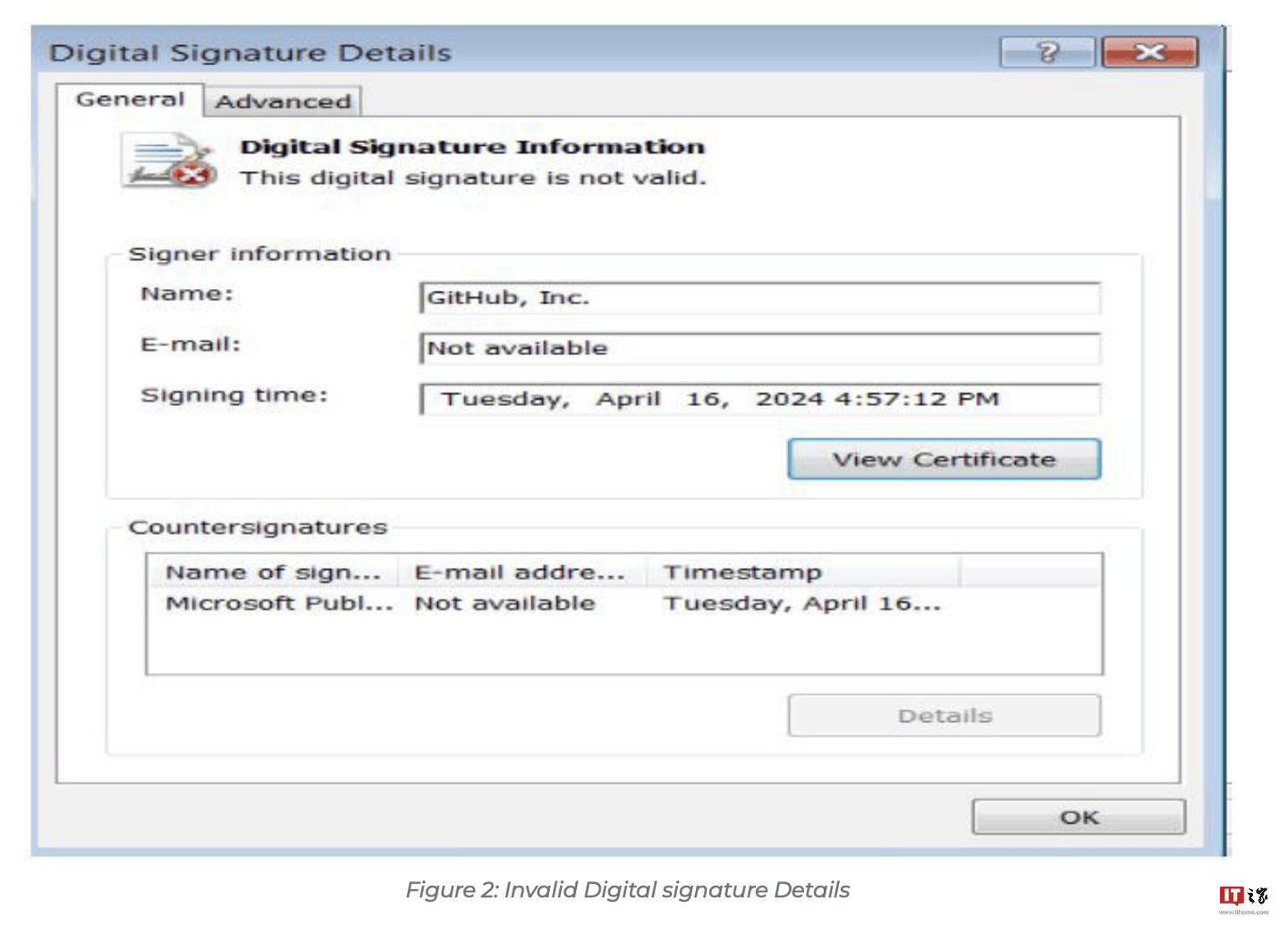

安全公司解析这一山寨 GitHub 应用发现,黑客为了加强可信度,还冒用“GitHub, Inc”、“Microsoft Public RSA Time Stamping Authority”的名义对应用进行签名以蒙蔽用户。

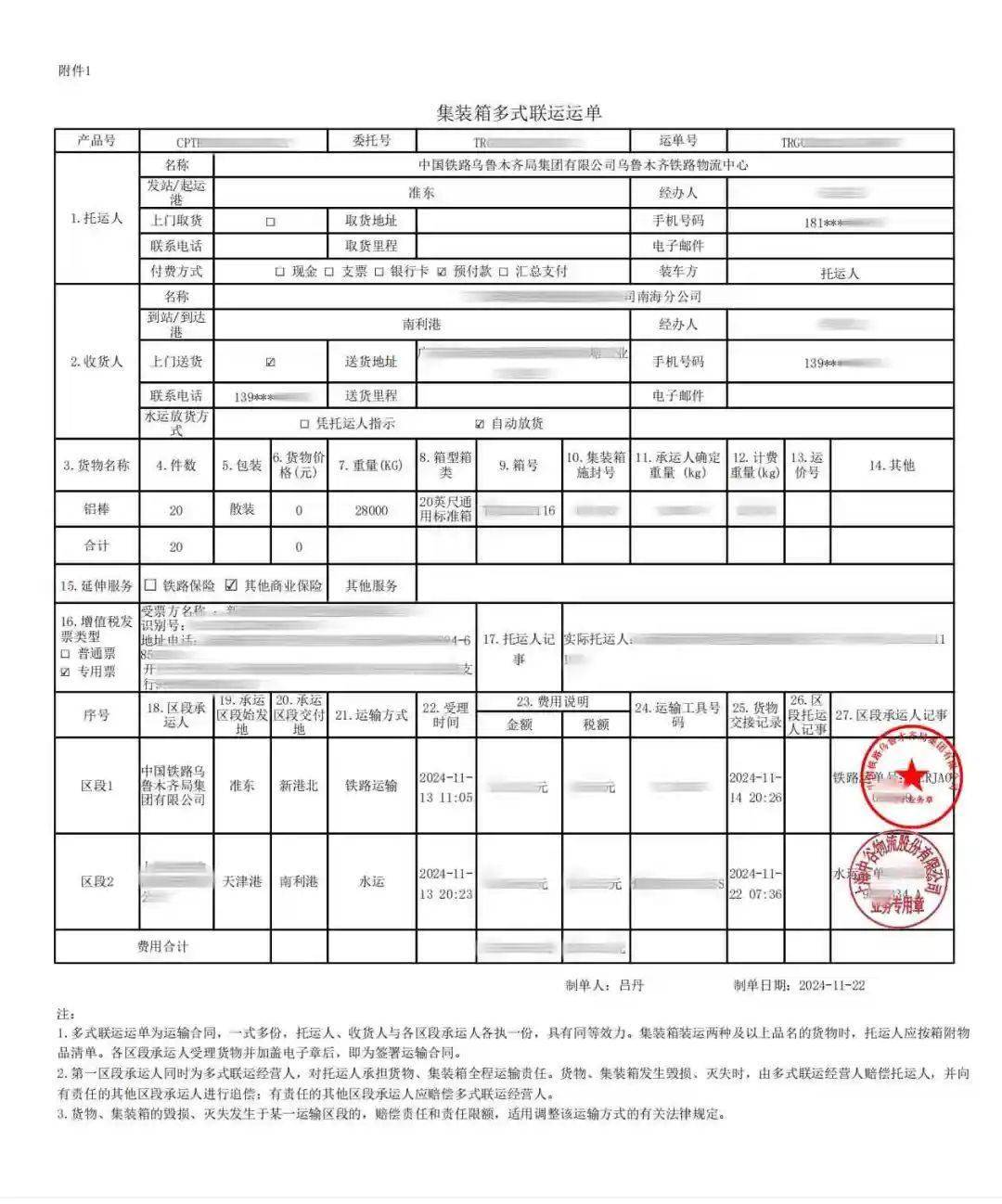

▲ 黑客使用的虚假应用签名(下同)

而在 Fickle Stealer 勒索软件本身方面,获悉该勒索软件使用 Rust 语言开发,据称能够从受害者浏览器和多种应用程序中收集账号密码、浏览记录、信用卡信息等多项个人数据。

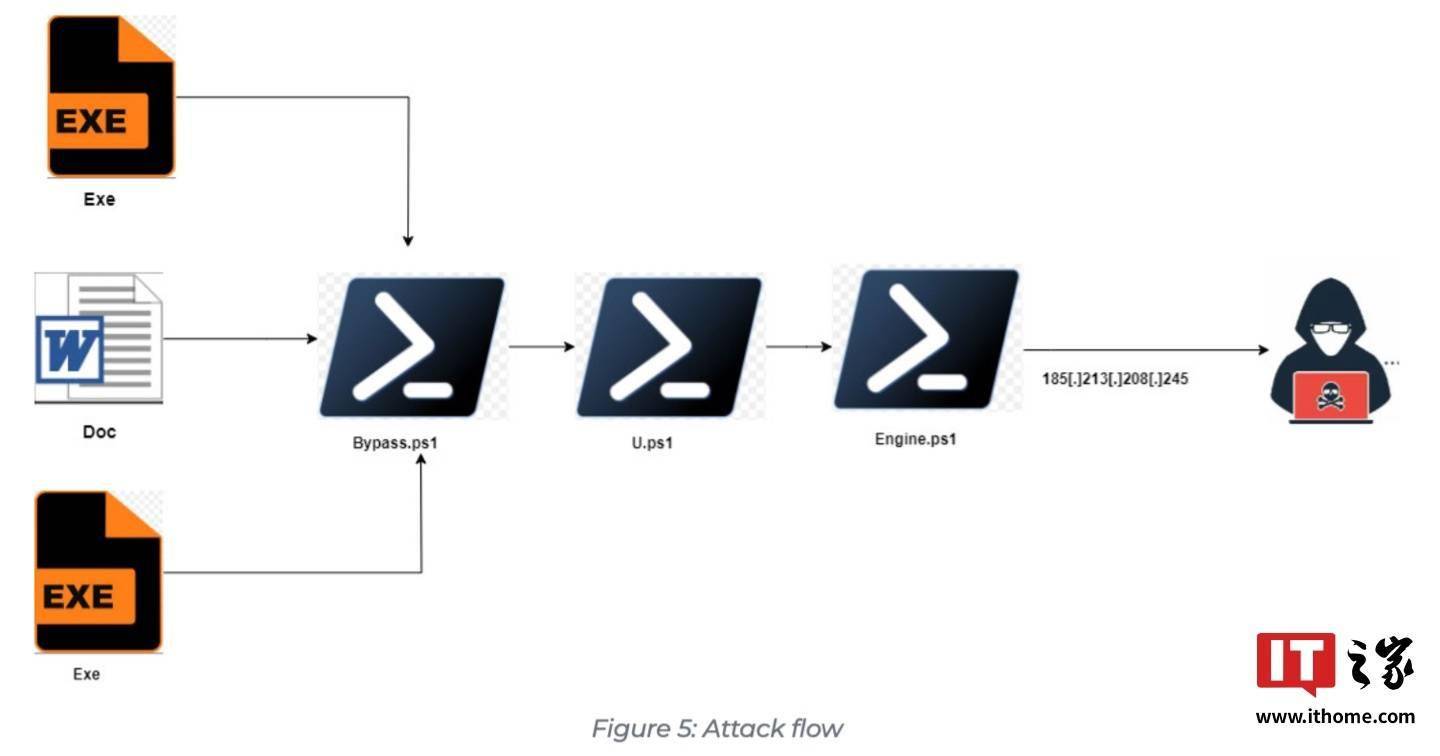

值得注意的是,该勒索软件还会利用 PowerShell 脚本绕过用户账户控制(UAC),同时具备规避安全软件检测的功能,甚至能够在攻击行为暴露后能通过伪造错误信息进行掩盖并自我删除。

▲ 黑客攻击原理

研究人员还提到,Fickle Stealer 的一项关键机制是利用自制的打包工具混淆恶意代码,使得静态分析工具和传统检测方法无法识别。黑客还引入了反沙盒技术,避免相关软件能够在沙盒环境中被安全公司所分析,具备一定的反侦察意识。

京公网安备 11011402013531号

京公网安备 11011402013531号