Check Point 的威胁指数报告揭示了勒索软件即服务 (RaaS) 领域发生的变化,其中 RansomHub 跃居榜首,取代 LockBit3 成为了最猖獗的勒索软件团伙。

2024 年 7 月,领先的云端 AI 网络安全平台提供商Check Point® 软件技术有限公司发布了其 2024 年 6 月《全球威胁指数》报告。

上月,研究人员注意到勒索软件即服务 (RaaS) 领域发生了变化:后来者 RansomHub 取代 LockBit3 成为了最猖獗的勒索软件团伙。与此同时,研究人员还发现了一个名为

BadSpace的 Windows 后门,它利用受感染的 WordPress 网站通过虚拟浏览器更新进行传播。

此外,研究人员还着重提及了最近发生的一起FakeUpdates 攻击活动(又称 SocGholish)。FakeUpdates 是近期最猖獗的恶意软件之一,现在提供了一个名为 BadSpace 的新后门。第三方联盟网络为 FakeUpdates 的传播提供了便利,该网络将受感染网站的流量重定向到 FakeUpdates 登陆页面。然后,这些页面会提示用户下载看似浏览器更新的程序。但是,该程序实际上包含一个基于 J 的加载器,随后会下载并执行 BadSpace 后门。BadSpace 采用复杂的混淆和反沙盒技术来逃避检测,并通过计划任务确保持久性。它的命令和控制通信经过加密,因此很难截获。

Check Point 软件技术公司研究副总裁 Maya Horowitz 表示:“针对 LockBit3 采取的执法行动似乎取得了预期成效。不过,同以往一样,该勒索软件肆虐程度下降之后,其他犯罪团伙立刻补上,继续针对全球企业与机构发起勒索软件攻击活动。”

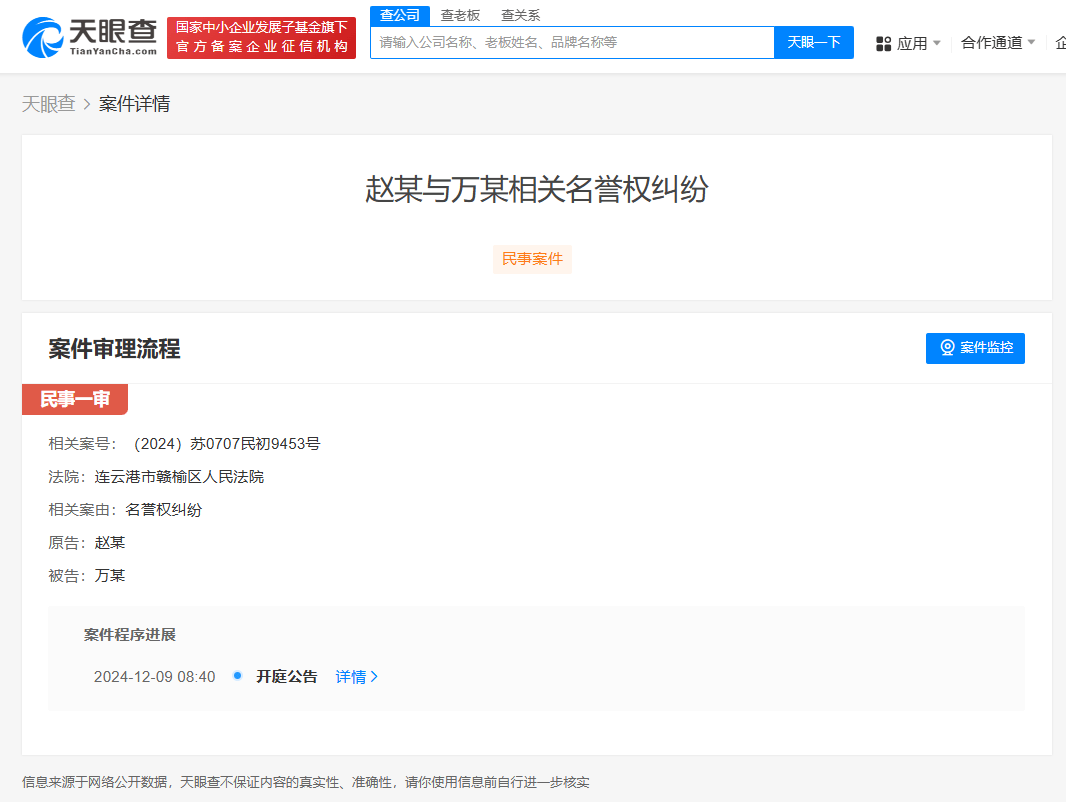

头号恶意软件家族

* 箭头表示与上月相比的排名变化。

FakeUpdates是本月最猖獗的恶意软件,全球7%的机构受到波及,其次是Androxgh0st和AgentTesla,分别影响了全球6%和3%的机构。

FakeUpdates– FakeUpdates(又名 SocGholish)是一种使用 Java 编写的下载程序。它会在启动有效载荷之前先将其写入磁盘。FakeUpdates 通过许多其他恶意软件(包括 GootLoader、Dridex、NetSupport、DoppelPaymer 和 AZORult)引致进一步破坏。

Androxgh0st -Androxgh0st 是一个针对 Windows、Mac 及 Linux 平台的僵尸网络。在感染初始阶段,Androxgh0st 利用多个漏洞,特别是针对 PHPUnit、Laravel 框架和 Apache Web 服务器的漏洞。该恶意软件会窃取 Twilio 账户信息、SMTP 凭证、AWS 密钥等敏感信息,并利用 Laravel 文件收集所需信息。它有不同的变体,可扫描不同的信息。

↑AgentTesla– AgentTesla 是一种用作键盘记录器和信息窃取程序的高级 RAT,能够监控和收集受害者的键盘输入与系统剪贴板、截图并盗取受害者电脑上安装的各种软件(包括 Google Chrome、Mozilla Firefox 和 Microsoft Outlook 电子邮件客户端)的证书。

最常被利用的漏洞

↑ Check Point VPN 信息泄露 (CVE-2024-24919) -该信息泄露漏洞存在于 Check Point VPN 中,可能允许攻击者在启用远程访问 VPN 或移动访问的联网网关上读取某些信息。

Web 服务器恶意 URL 目录遍历漏洞(CVE-2010-4598、CVE-2011-2474、CVE-2014-0130、CVE-2014-0780、CVE-2015-0666、CVE-2015-4068、CVE-2015-7254、CVE-2016-4523、CVE-2016-8530、CVE-2017-11512、CVE-2018-3948、CVE-2018-3949、CVE-2019-18952、CVE-2020-5410、CVE-2020-8260)- 不同 Web 服务器上都存在目录遍历漏洞。这一漏洞是由于 Web 服务器中的输入验证错误所致,没有为目录遍历模式正确清理 URI。未经身份验证的远程攻击者可利用漏洞泄露或访问易受攻击的服务器上的任意文件。

↑ HTTP 标头远程代码执行 (CVE-2020-10826、CVE-2020-10827、CVE-2020-10828、CVE-2020-1375)- HTTP 标头允许客户端和服务器传递带 HTTP 请求的其他信息。远程攻击者可能会使用存在漏洞的 HTTP 标头在受感染机器上运行任意代码。

主要移动恶意软件

上月,Joker位居最猖獗的移动恶意软件榜首,其次是Anubis和AhMyth。

↑Joker– 一种存在于 Google Play 中的 Android 间谍软件,可窃取短消息、联系人列表及设备信息。此外,该恶意软件还能够在广告网站上偷偷地为受害者注册付费服务。

↓ Anubis –Anubis 是一种专为 Android 手机设计的银行木马恶意软件。自最初检测到以来,它已经具有一些额外的功能,包括远程访问木马 (RAT) 功能、键盘记录器、录音功能及各种勒索软件特性。在谷歌商店提供的数百款不同应用中均已检测到该银行木马。

↓ AhMyth– AhMyth 是一种远程访问木马 (RAT),于 2017 年被发现,可通过应用商店和各种网站上的 Android 应用进行传播。当用户安装这些受感染的应用后,该恶意软件便可从设备收集敏感信息,并执行键盘记录、屏幕截图、发送短信和激活摄像头等操作,这些操作通常用于窃取敏感信息。

主要勒索软件团伙

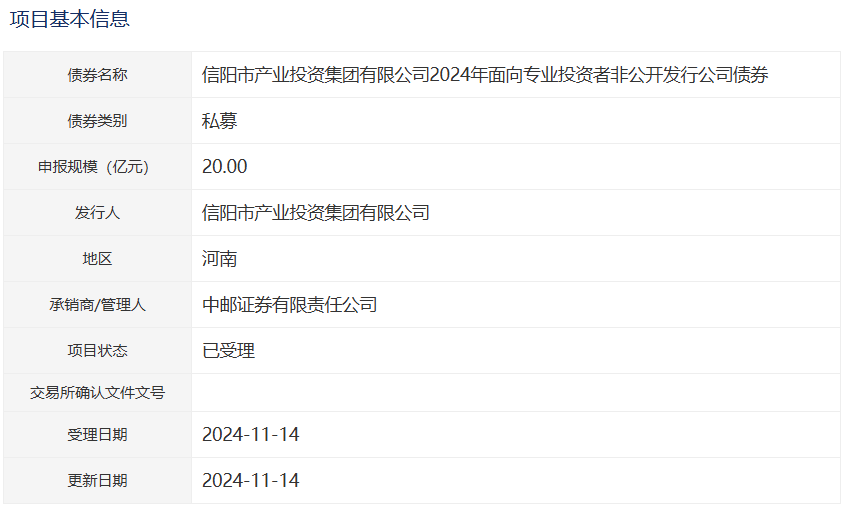

这些数据基于从双重勒索勒索软件团伙运营的勒索软件“羞辱网站”(攻击者在这些网站上公布受害者信息)获得的洞察分析。上月,RansomHub是最猖獗的勒索软件团伙,其攻击数量占已发布攻击的21%,其次是Play和Akira,分别占8%和5%。

RansomHub– RansomHub 以勒索软件即服务 (RaaS) 模式运行,据称是已知 Knight 勒索软件的翻版。2024 年初,RansomHub 在地下网络犯罪论坛上初露锋芒,因其针对各种系统(包括 Windows、macOS、Linux,尤其是 VMware ESXi 环境)发起的破坏性攻击活动,以及采用的复杂加密方法而臭名昭著。

Play -Play 勒索软件又称为 PlayCrypt,于 2022 年 6 月首次现身。这一勒索软件瞄准北美洲、南美洲和欧洲的众多企业和关键基础设施,到 2023 年 10 月影响了大约 300 家实体。Play 勒索软件通常通过被盗的有效账户或利用未修补的漏洞(如 Fortinet SSL VPN 中的漏洞)侵入网络。得逞后,它会采用离地攻击二进制文件 (LOLBins) 等各种手段来执行数据泄露和凭证窃取等任务。

Akira– Akira 勒索软件于 2023 年初首次发现,主要针对 Windows 和 Linux 系统。它使用 CryptGenRandom 和 Chacha 2008 对文件进行对称加密,

类似于曝光的 Conti v2 勒索软件。Akira 通过多种途径传播,包括受感染的电子邮件附件和 VPN 端点漏洞。感染后,它会加密数据,并在文件名后添加“.akira”扩展名,然后留下勒索信,要求支付解密费用。

关于Check Point软件技术有限公司

Check Point 软件技术有限公司是一家领先的云端AI 网络安全平台提供商,为全球超过10 万家企业与机构提供安全保护。Check Point 利用强大的AI 技术通过Infinity 平台提高了网络安全防护效率和准确性,凭借业界领先的捕获率实现了主动式威胁预测和更智能、更快速的响应。该综合型平台集多项云端技术于一身,包括确保工作空间安全的 Check Point Harmony、确保云安全的 Check Point CloudGuard、确保网络安全的 Check Point Quantum,以及支持协同式安全运维和服务的 Check Point Infinity Core Services。

关于Check Point Research

Check Point Research 能够为 Check Point Software 客户以及整个情报界提供领先的网络威胁情报。Check Point 研究团队负责收集和分析 ThreatCloud 存储的全球网络攻击数据,以便在防范黑客的同时,确保所有 Check Point 产品都享有最新保护措施。此外,该团队由 100 多名分析师和研究人员组成,能够与其他安全厂商、执法机关及各个计算机安全应急响应组展开合作。

京公网安备 11011402013531号

京公网安备 11011402013531号